Exposure Management

Entdecken Sie Ihre externen Sicherheitslücken, bevor Angreifer es tun.

Entdecken Sie Ihre externen Sicherheitslücken, bevor Angreifer es tun.

Identifizieren, testen und beheben Sie kontinuierlich kritische Schwachstellen Ihrer externen Angriffsoberfläche.

Fortune 300 Global Media Company

2.7x

Asset-Sichtbarkeit

Fortune 400

Cruise Line

8x

Testabdeckung

Fortune 100

Telecom

7x

Schnellere MTTR

Fortune 300 Global Media Company

2.7x

Asset-Sichtbarkeit

Fortune 400

Cruise Line

8x

Testabdeckung

Fortune 100

Telecom

7x

Schnellere MTTR

Fortune 300 Media Company

2.7x

Asset-Sichtbarkeit

Fortune 400 Cruise Line

8x

Testabdeckung

Fortune 100 Telecom

7x

Schnellere MTTR

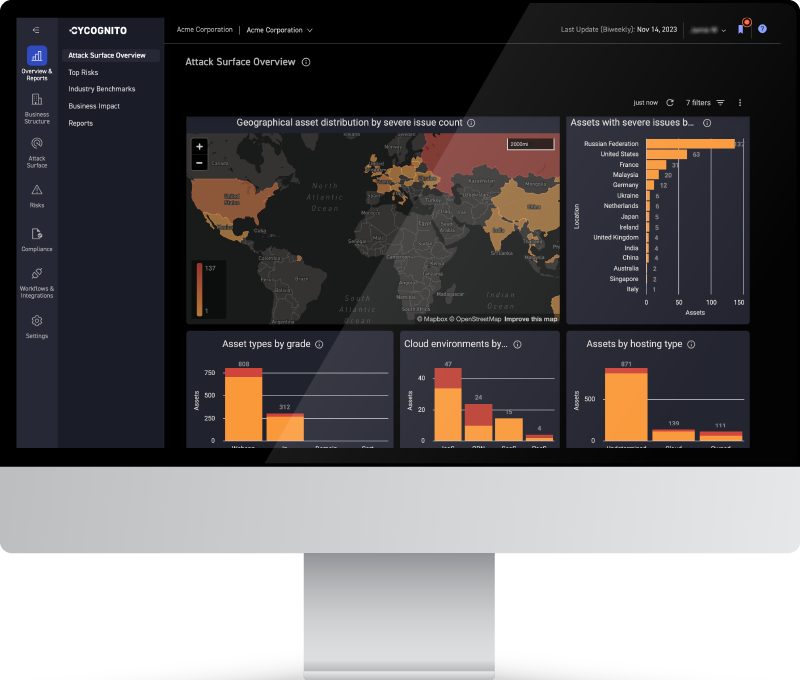

Automatisiertes External Attack Surface Management und kontinuierliches SecurityTesting reduzieren Ihr Gesamtrisiko

Automatisiertes External Attack Surface Management und kontinuierliches SecurityTesting reduzieren Ihr Gesamtrisiko

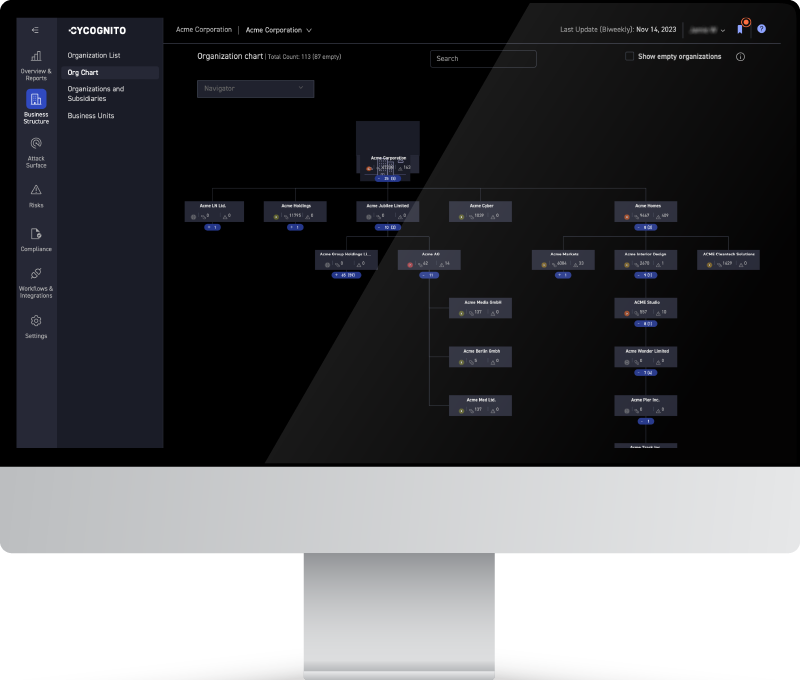

DISCOVERY

Erstellen Sie automatisch eine Map Ihrer Unternehmensstruktur und finden Sie Assets, die über Ihre gesamte externe Angriffsoberfläche verteilt sind.

LASSEN SIE SICH NICHT VON IHRER ANGRIFFSOBERFLÄCHE ÜBERRASCHEN

Decken Sie proaktiv gefährdete externe Assets auf — ohne Input und ohne Konfiguration — unter Anwendung von Nation-State Scale IT-Reconnaissance.

UMFASSENDE Discovery IHRER GESAMTEN ASSETS

ML- und NLP-basiert. Automatisiert und kontinuierlich. Vollständige und aktuelle Sichtbarkeit und Übersicht über Ihre externe Angriffsoberfläche.

Automatisiertes External Attack Surface Management und kontinuierliches SecurityTesting reduzieren Ihr Gesamtrisiko

Automatisiertes External Attack Surface Management und kontinuierliches SecurityTesting reduzieren Ihr Gesamtrisiko

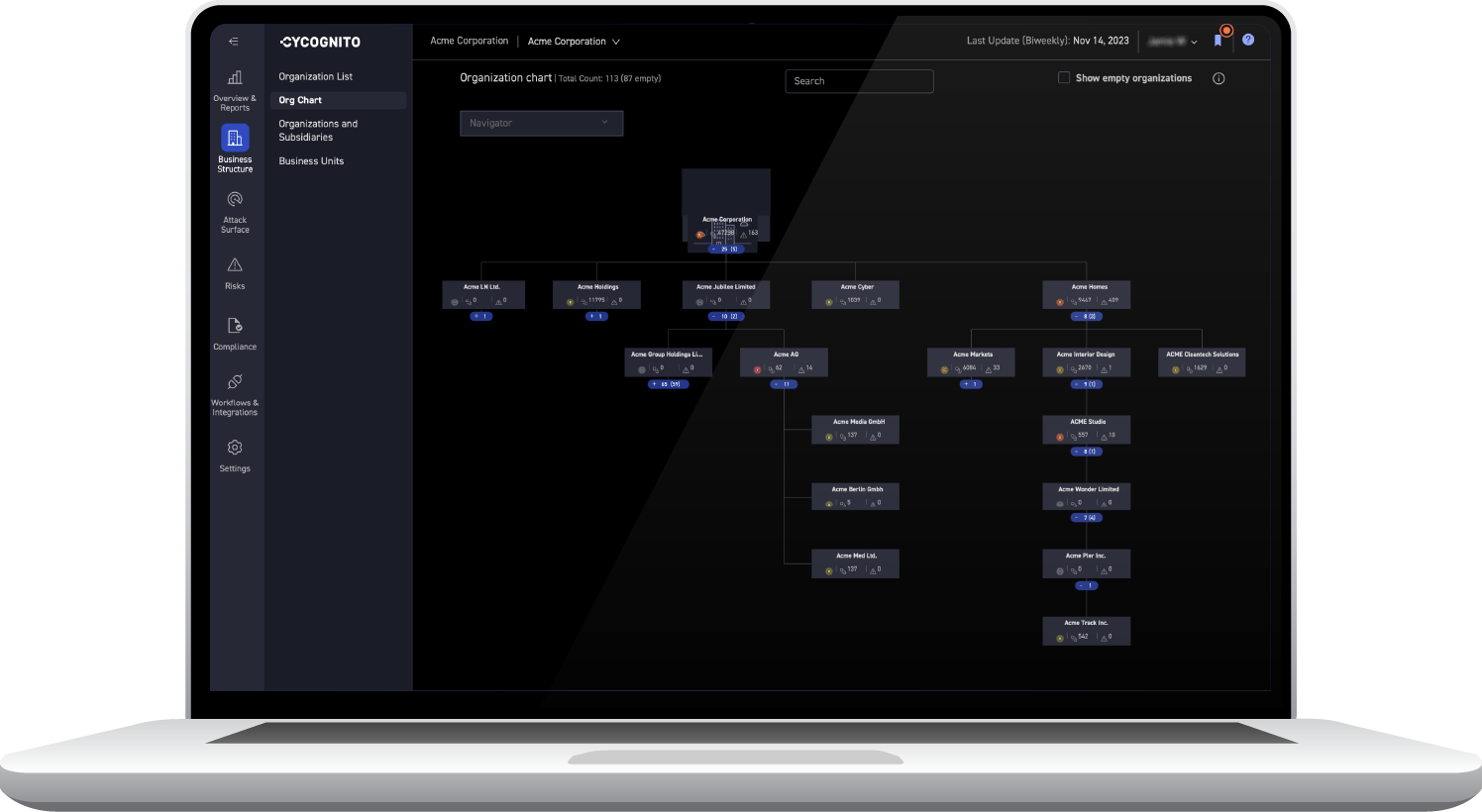

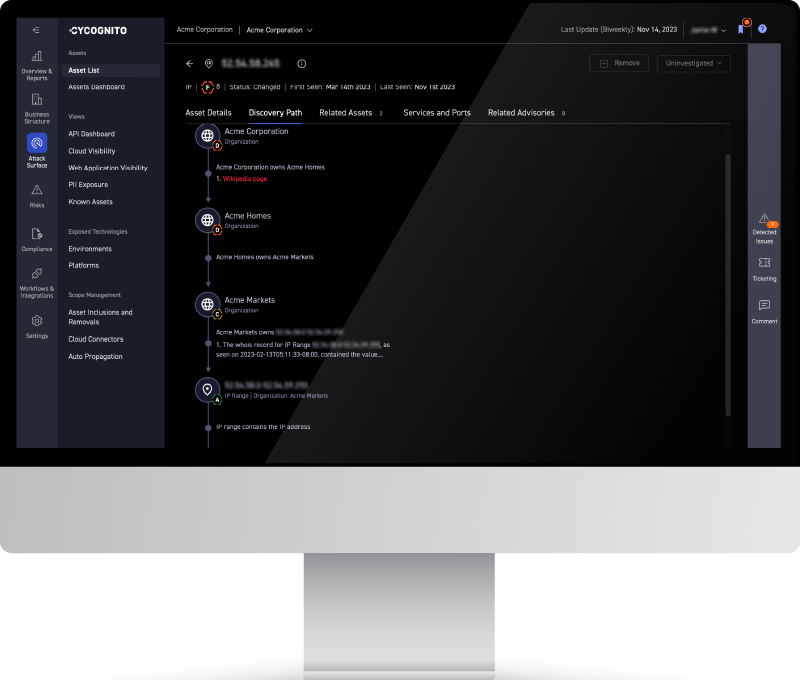

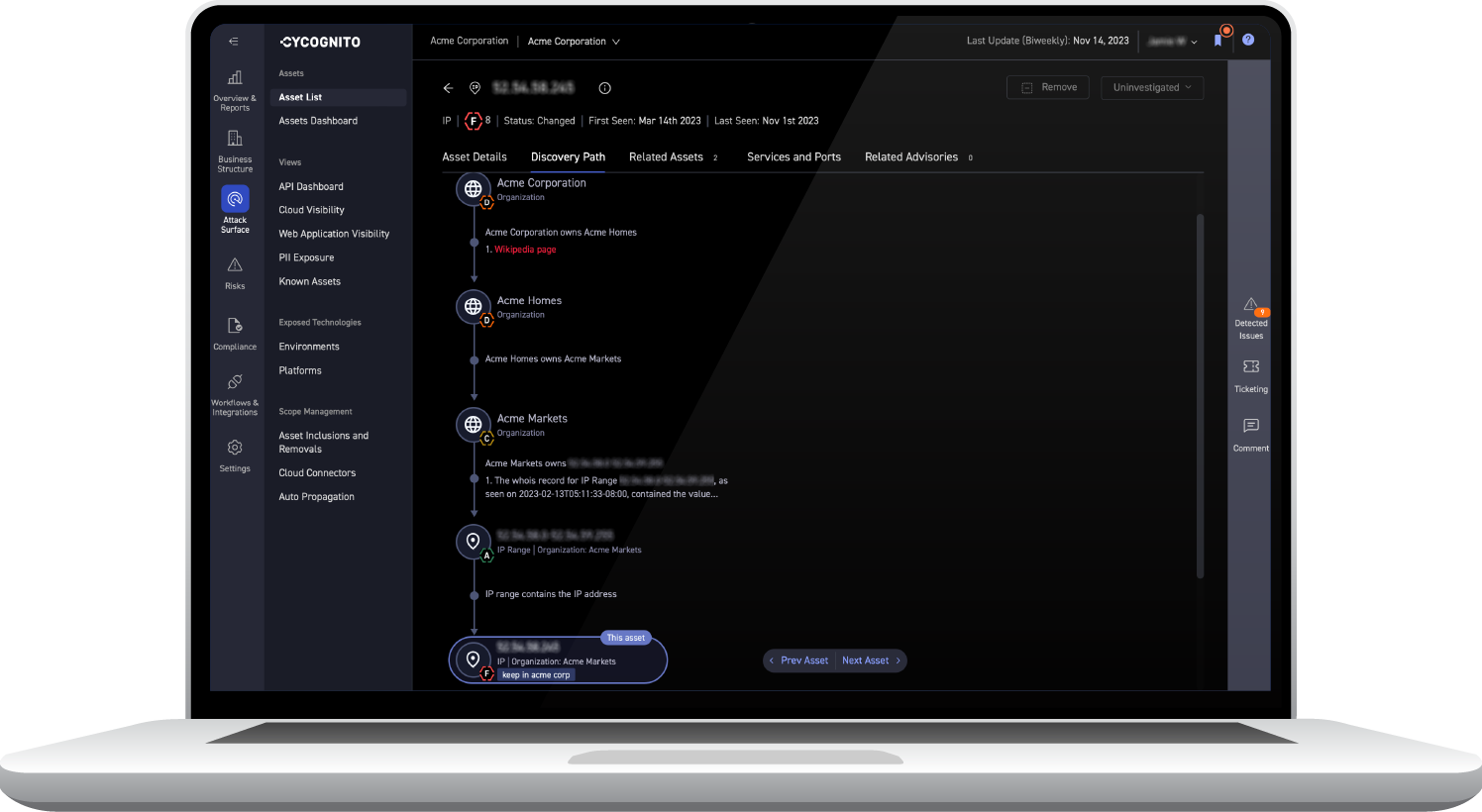

KONTEXTUALISIERUNG

Ermitteln Sie alle Verantwortlichen Ihres Unternehmens und klassifizieren Sie sämtliche Assets, um Wissens- und Dokumentationslücken zu schließen und einen geschäftlichen Kontext für potenzielle Risiken zu schaffen.

SIND SIE JÄGER ODER GEJAGTER ?

Versetzen Sie Ihr Team in die Lage, zu wissen, was ein Asset macht, wo es sich befindet, mit welchen anderen Assets es verbunden ist und wie attraktiv es aus Angreifer-Sicht ist.

AUTOMATISIERTE ORGANISATION IHRER ASSETS

Nicht alle Assets sind gleich wichtig und gleich gut geschützt - und niemand weiß das besser als potenzielle Angreifer. Erkennen Sie - mit klarer Begründung, welche Assets am ehesten als Ziel infrage kommen, damit Ihr Team fokussiert und voller Vertrauen an der Remediation arbeiten kann.

Automatisiertes External Attack Surface Management und kontinuierliches SecurityTesting reduzieren Ihr Gesamtrisiko

Automatisiertes External Attack Surface Management und kontinuierliches SecurityTesting reduzieren Ihr Gesamtrisiko

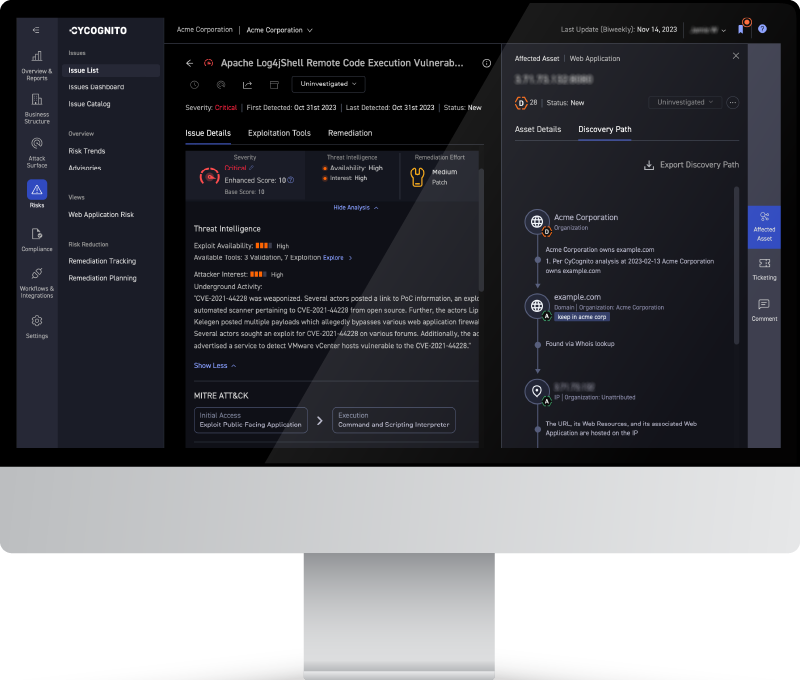

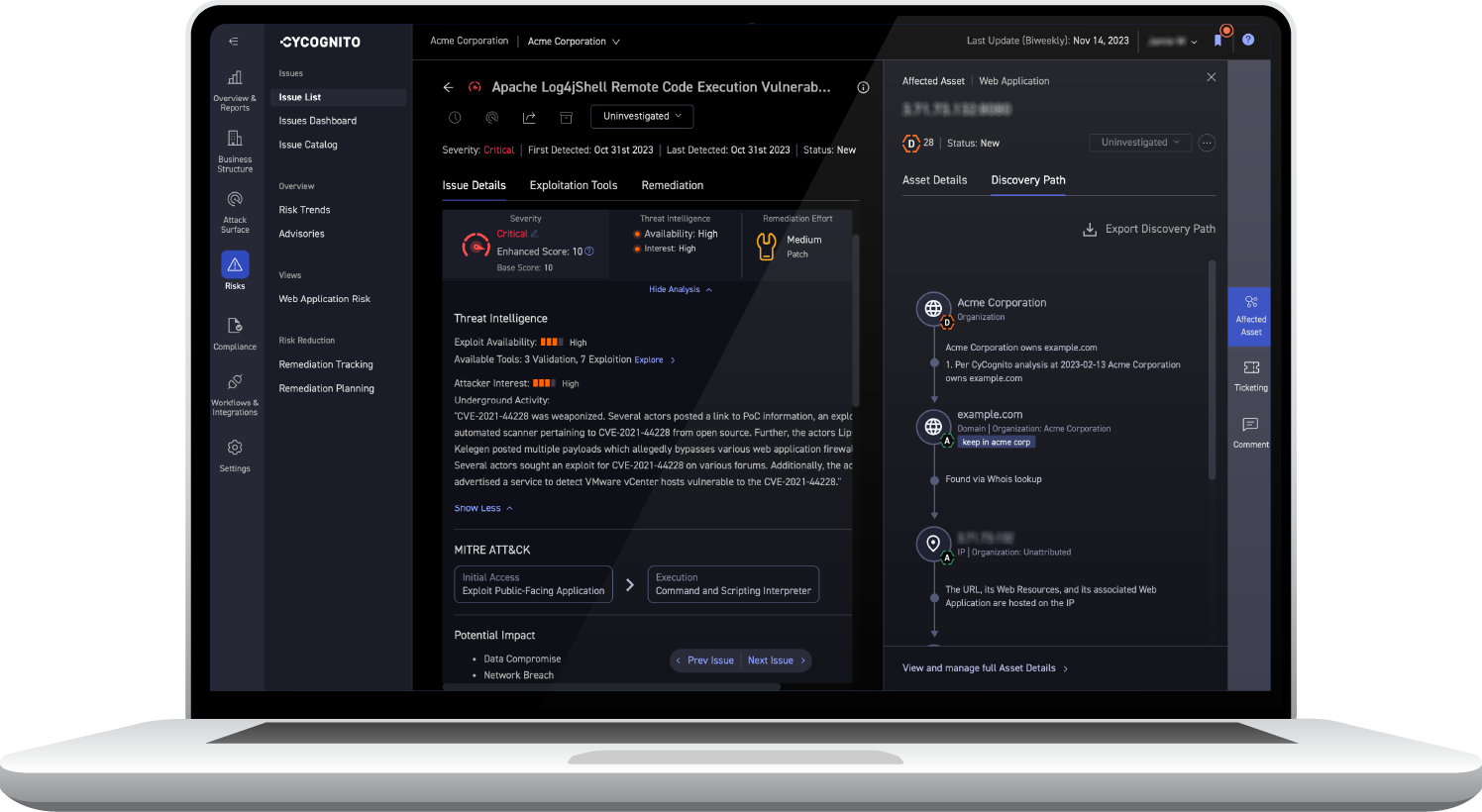

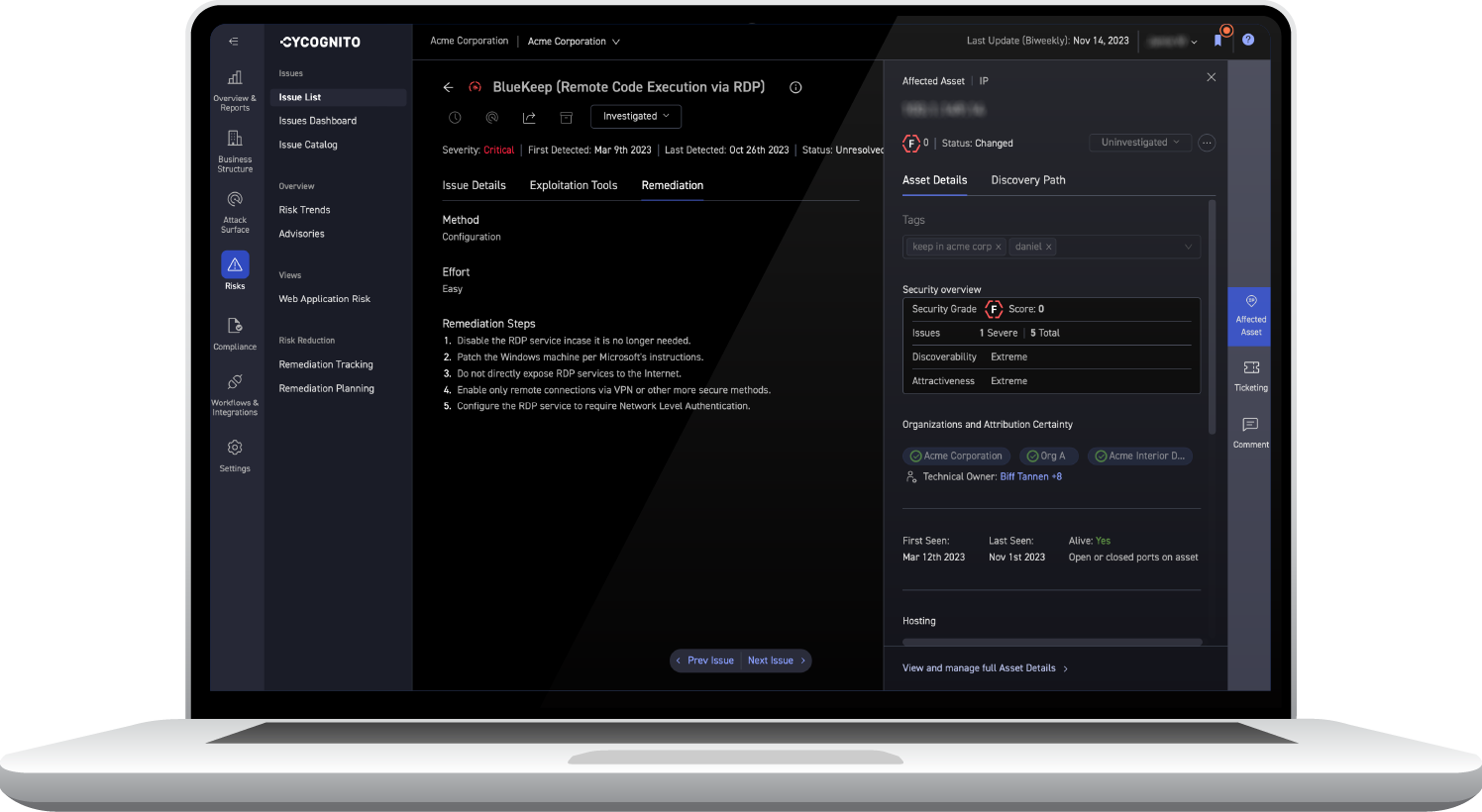

AKTIVES SECURITY-TESTING

Aktive Sicherheitstests auf Basis von Payloads bieten die Genauigkeit und Präzision, die für eine zuverlässige Behebung und Minderung von Risiken erforderlich ist.

DECKEN SIE ECHTE RISIKEN AUF, NICHT NUR POTENZIELLE PROBLEME

Automatisierte aktive Sicherheitstests über Ihr gesamtes Inventar externer Assets bieten Ihnen ein neues Level an Sichtbarkeit Ihres externen Cyber-Risikos - und klare Beschreibungen der zur Remediation nötigen Schritte.

FÜHREN SIE KONTINUIERLICHE TESTS DURCH UND SPAREN SIE DABEI ZEIT UND RESSOURCEN

Beseitigen Sie den Aufwand und die Kosten für das manuelle Management von externen Sicherheitstests; alle Tests werden automatisch und in großem Umfang kontinuierlich durch die Nation state scale CyCognito-Infrastruktur durchgeführt.

Automatisiertes External Attack Surface Management und kontinuierliches SecurityTesting reduzieren Ihr Gesamtrisiko

Automatisiertes External Attack Surface Management und kontinuierliches SecurityTesting reduzieren Ihr Gesamtrisiko

PRIORISIERUNG

Ermitteln Sie Ihre dringendsten Sicherheitsprobleme und entwickeln Sie eine gezielte Strategie, wie Sie diese effektiv angehen können.

FOKUSSIEREN SIE SICH AUF DAS WICHTIGSTE

Automatisieren Sie die Risiko-Priorisierung für externe Assets, um die Aufmerksamkeit und die Energie Ihres Sicherheitsteams auf die 10 bis 50 wichtigsten kritisch gefährdeten Assets zu fokussieren - jeden Monat oder jede Woche.

FINDEN SIE GEFÄHRDETE ASSETS OHNE VERZÖGERUNG

Setzen Sie Technologie ein, die wie ein potenzieller Angreifer denkt und angreifbare Assets sofort erkennt und priorisiert, um Angreifer in Schach zu halten.

Automatisiertes External Attack Surface Management und kontinuierliches SecurityTesting reduzieren Ihr Gesamtrisiko

Automatisiertes External Attack Surface Management und kontinuierliches SecurityTesting reduzieren Ihr Gesamtrisiko

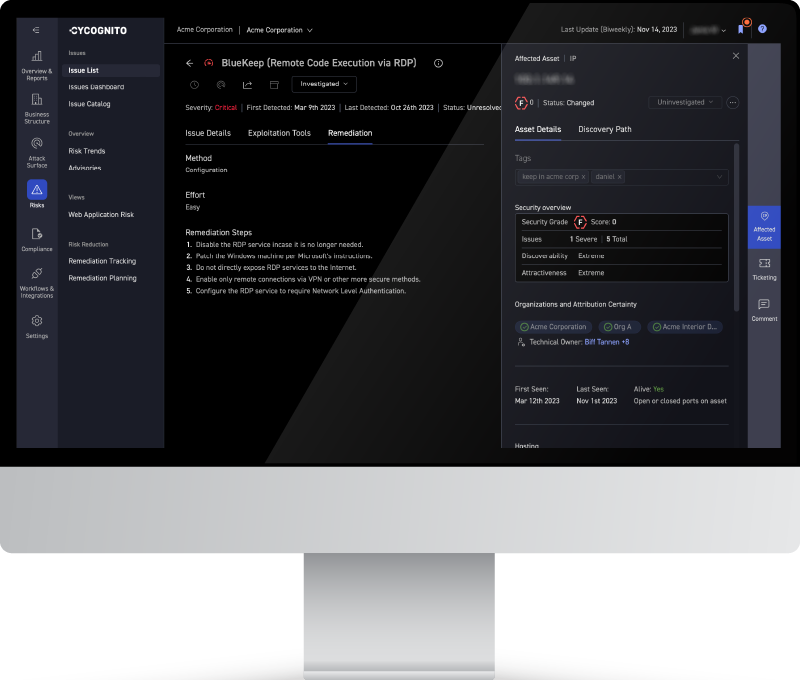

BESCHLEUNIGTE BEHEBUNG

Optimieren Sie die Behebung bei gefährdeten Assets, indem Sie Aktivitäts- und Datenströme direkt an Ihre Behebungstools und -teams weiterleiten. Reduzieren Sie die Validierungszeit von Monaten auf Stunden.

BESCHLEUNIGEN SIE DIE BEHEBUNG UND REDUZIEREN SIE DIE BENÖTIGTE ZEIT ZUR VALIDIERUNG POTENTIELLER LÜCKEN

Schützen Sie angreifbare Assets und reduzieren Sie die benötigte Zeit zur Validierung potenzieller Sicherheitslücken Zeit von Monaten auf Stunden, um erfolgreiche Angriffen zuvorzukommen.

KLARE ANLEITUNGEN ZUR RASCHEN REMEDIATION

Versorgen Sie Ihr Sicherheitsteam mit detaillierter und zuverlässiger Evidenz, um Behebungsprozesse direkt in bereits bestehende Remediation-ools zu integrieren und die Validierungszeit von Monaten auf Stunden zu reduzieren.

Interaktiver Rechner - mögliche Kosteneinsparung

Erhöhen Sie den Nutzen Ihres Security-Testing-Programms.

Viele IT-Sicherheitsteams kämpfen mit gleichbleibenden oder sogar schrumpfenden Budgets, müssen aber den Nutzen ihres Security-Testing-Programms deutlich erhöhen.

Wo stehen Sie? Beantworten Sie einige Fragen u.a. zu Ihrer Nutzung von Schwachstellen-Scans, App Sec (DAST) und Penetrationstests und erhalten Sieeinen individuellen Bericht mit Ratschlägen zur potentiellen Kosten-Einsparung und Effizienz-Steigerung Ihres Testing-Programms mit CyCognito.

Kunden-Story

“CyCognito versorgt unser Unternehmen mit modernster Technologie, die es meinem Team ermöglicht, einen globalen Überblick über unsere web-basierten Assets in einer einfach zu bedienenden Oberfläche zu erhalten.”

“CyCognito versorgt unser Unternehmen mit modernster Technologie, die es meinem Team ermöglicht, einen globalen Überblick über unsere web-basierten Assets in einer einfach zu bedienenden Oberfläche zu erhalten.”

Alex Schuchman | Chief Information Security Officer

Alex Schuchman

Chief Information Security Officer

CyCognito-Report

State of External Exposure Management Report, 2024 Edition

Kritische Schwachstellen verstecken sich oft im Verborgenen — vor allem in Ihren Webservern.

Dieser Bericht ist ein must-read, um die heutigen externen Risiken zu verstehen und zu wissen, wie man sie effektiv priorisieren kann. Laden Sie den Report herunter, um neuen Bedrohungen einen Schritt Voraus zu sein und Ihre Sicherheitslage für 2025 zu verbessern.